KIYONOのエンジニアです。

本日は、Big Query と Cloud StorageにIP制限をかける方法について解説いたします。

Big QueryやCloud Storageは個人情報などの秘匿性の高いデータが置かれることがあると思います。「社内からのみアクセスできるようにしたい」「特定のIPアドレスからのみデータを見れるようにしたい」といった要望が出た場合に本記事を参考にしていただければと思います。

サービスレベルでIPアドレスなどを使用したアクセス制限をかけるにはVPC Service Controlsを使用します。

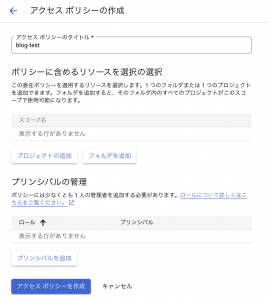

組織のアクセスポリシーの作成

VPC Service Controls で セキュリティ境界(Service Perimeter) を設定する場合、

Access Context Manager(ACM) の アクセスポリシー に関連付ける必要があります。

アクセスポリシーは、セキュリティ境界やアクセスレベル の定義と管理を行う上での コンテナ の役割を果たします。つまり、VPC Service Controls のすべてのセキュリティ境界は、アクセスポリシー内で管理されます。

まず、リソースで組織を選択し、VPC Service Controlsを開きます。

そして、ポリシーを管理するをクリックし、+作成 をクリックします。

アクセスポリシーの作成画面に遷移するので、ポリシーのタイトルを入力し、スコープに該当のプロジェクト、またはフォルダを追加します。

また、アクセス ポリシーの作成者以外に対してポリシーの管理権限を委任したい場合、プリンシパルを追加からアカウントと付与する権限を選択して、アクセスポリシーを作成します。

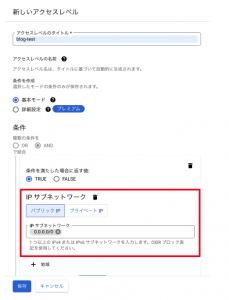

アクセスレベルの作成

アクセスレベルでは、どのような条件の時にアクセスを許可するかを設定します。

Access Context Managerを開き、アクセスレベルを作成をクリックします。

下記のようにパブリックIPを指定し、アクセスを許可するIPアドレスを記載して保存します。

VPC Service Controlの作成

VPC Service Controlsを開き、+ 新しい境界 をクリックします。

制限付きサービスから+サービスの追加をクリックし、BigQuery APIとCloud Storage APIを指定します。

次にアクセスレベルから、先ほど作成したアクセスレベルを選択します。

作成ボタンをクリックすれば完了です。

これらの設定によって、制限月サービスで指定したサービスはアクセスレベルで設定した条件を満たす場合のみアクセスが可能になります。

最後に

いかがでしたでしょうか。

本記事ではVPC Service Controlsを使用してBig QueryやCloud StorageなどのサービスレベルでIPアドレスに基づくアクセス制限をかける方法について説明いたしました。

もちろん、本記事で紹介したBig QueryやCloud Storage以外でも、VPC Service Controlsで指定可能なサービスであれば、同様な制限をかけることが可能です。

本記事が皆様のお役に立てますと幸いです。

コメント